Criar o seu próprio registo de aplicação para o Microsoft Graph

Algumas empresas podem preferir criar a sua própria app em vez de autorizar o Syncovery como uma aplicação de terceiros. Esta página descreve como registar e autorizar o Syncovery no Azure Portal para utilização com o protocolo Graph. Vai atribuir permissões ao nível da aplicação, e o Syncovery não precisará de contas de utilizador para se ligar ao seu site do Sharepoint ou do M365.

ATENÇÃO: Registar o Syncovery como a sua própria app não é necessário para utilizar o Syncovery com o Sharepoint. Trata-se de algo bastante avançado e só algumas empresas o fazem, devido às suas políticas internas. Recomendamos vivamente que utilize simplesmente o Syncovery da forma standard, como mostrado na página principal de documentação do Sharepoint.

Certifique-se de que lê a nossa página mais genérica sobre Sincronização, Migração e Cópia de Segurança de Sites Sharepoint e OneDrive antes de decidir registar a sua própria app.

Passo 1: decidir entre autenticação baseada em utilizador ou em aplicação

O Syncovery pode utilizar a Graph API quer em modo de utilizador, quer em modo de aplicação. Em modo de utilizador, cada utilizador tem de autorizar o Syncovery nas suas máquinas individualmente, e o Syncovery herdará as permissões do utilizador. Dependendo de utilizar permissões da aplicação ou permissões do utilizador, os passos para registar a aplicação serão ligeiramente diferentes.

Passo 2: Registar a aplicação

Vá à página Registo de Aplicações no Azure Portal:

https://portal.azure.com/#view/Microsoft_AAD_RegisteredApps/ApplicationsListBlade

Clique em “+ New Registration” e especifique um nome para a app.

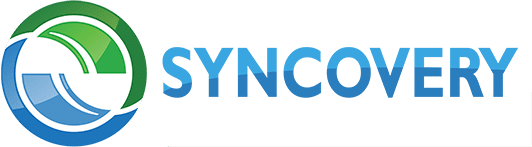

Utilize estas definições para autenticação baseada em utilizador:

- Tipo de conta: escolha o segundo botão de opção (multitenant)

- URI de redirecionamento: https://pt.syncovery.com/oauthresult.php

Utilize estas definições para autenticação por aplicação:

- Tipo de conta: escolha o primeiro botão de opção (single tenant)

- Não é Necessário URI de Redirecionamento

Consulte esta captura de ecrã como exemplo:

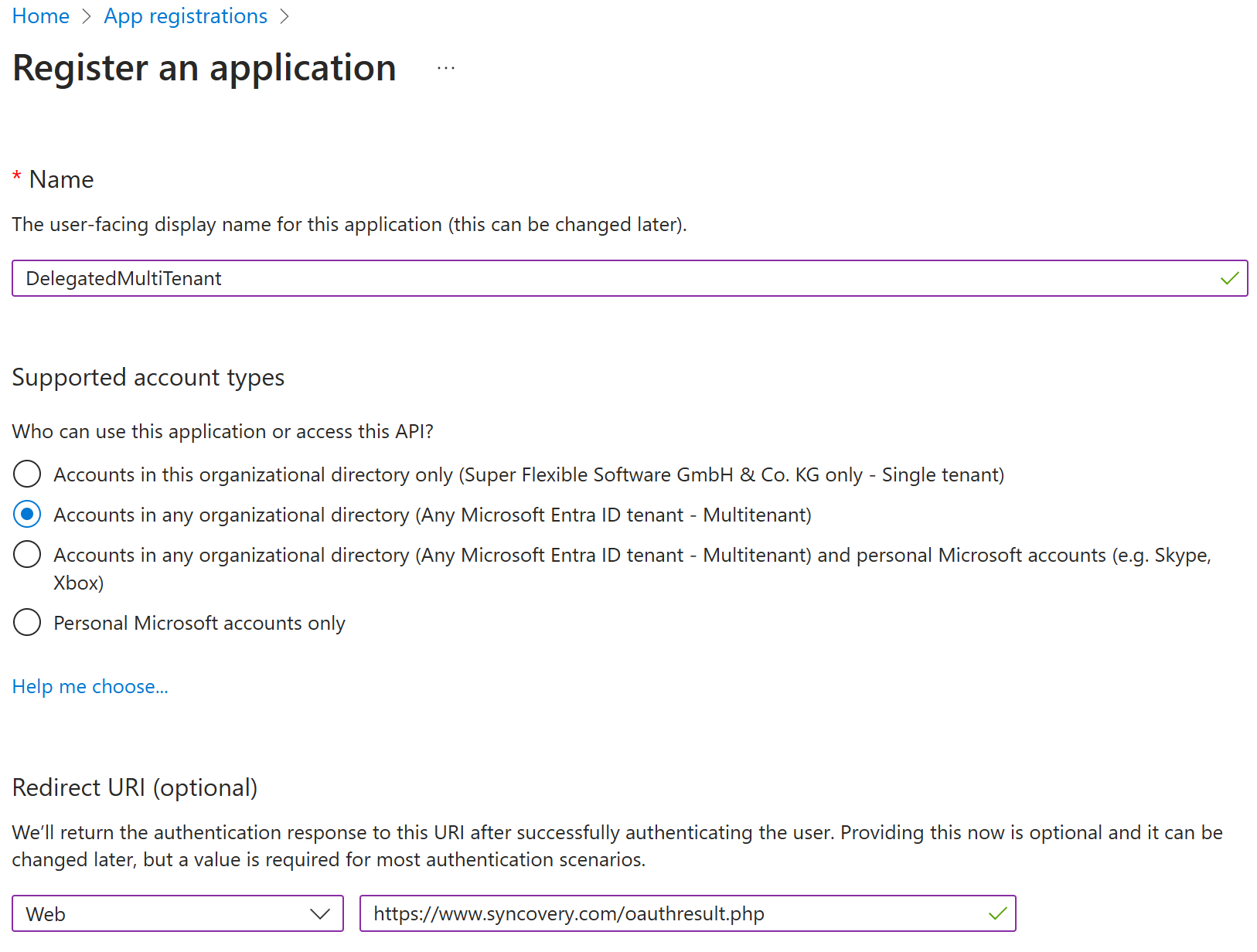

Passo 3: Criar um segredo para a aplicação

De seguida, clique no App ID e vá a “Certificates & secrets” para criar um novo segredo de cliente. Tenha em atenção que os segredos têm uma data de validade e têm de ser substituídos quando expirarem. Tem de copiar o “Value” do segredo para o Syncovery, mas não o ID do segredo. Eis uma captura de ecrã de como o segredo criado é apresentado no Portal do Azure:

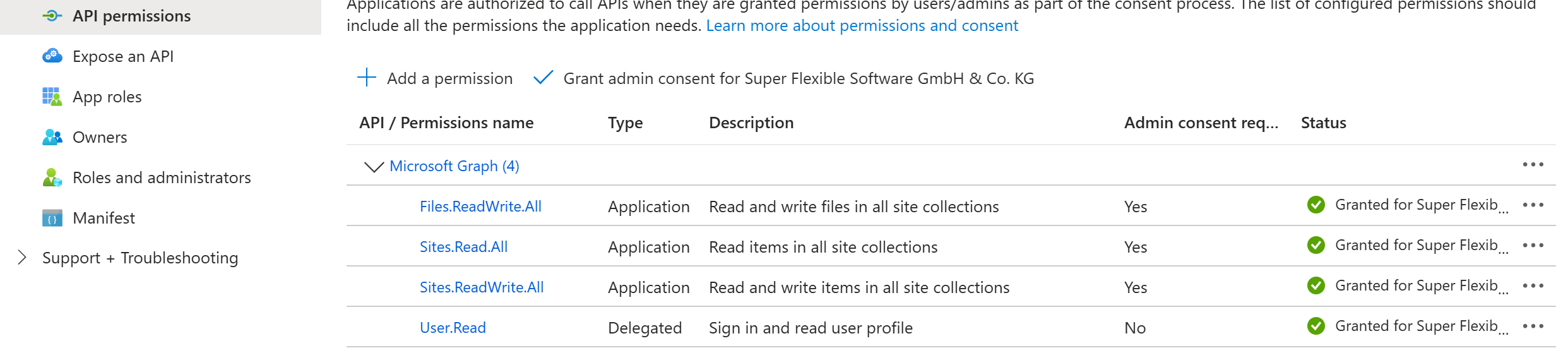

Passo 4: Permissões

Se decidiu utilizar autenticação baseada em utilizador, não há nada a fazer nesta etapa. Os âmbitos de permissão para autenticação baseada em utilizador chamam-se “delegated permissions” e não precisam de ser configurados no portal do Azure.

Apenas quando utilizar o Syncovery com autorização ao nível da aplicação, terá de adicionar algumas permissões para a Graph API e concedê-las ao Syncovery. A captura de ecrã mostra as permissões necessárias para o funcionamento normal, embora possam ser possíveis permissões mais restritivas (ver documentação separada para Sites.Selected).

Certifique-se de que adiciona “Application Permissions” para a Graph API, e não “Delegated Permissions”.

Passo 5: Adicionar os detalhes da aplicação ao Vault.ini

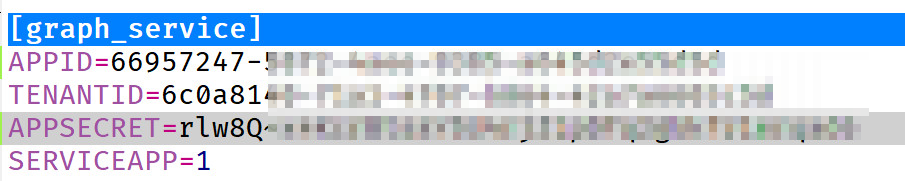

Se olhar para o Vault.ini do Syncovery, encontrará secções separadas para cada ligação à nuvem. Eis como a sua nova secção ficaria ao adicionar os detalhes da app da sua própria app registada. Note que esta secção INI tem o título graph_service. Graph é o protocolo e service é o ID da conta opcional que pode introduzir na caixa de diálogo Definições do Protocolo de Internet. Portanto, pode efetivamente usar algo diferente de “service”.

Tenha em atenção que a linha “SERVICEAPP=1” só é adicionada se a app estiver autorizada ao nível da aplicação. Se pretender permitir que cada utilizador autorize o Syncovery separadamente, não inclua esta linha, pois impede o processo interativo de OAuth2.

O segredo deve ser adicionado ao Vault.ini em forma não encriptada, mas o Syncovery substituirá esta linha por uma forma encriptada do segredo quando for efetuada a primeira ligação com um perfil do Syncovery.

Passo 6: Criar o perfil do Syncovery

Pode agora prosseguir para criar o perfil Syncovery como habitualmente. No lado da cloud, clique no botão Internet e escolha o protocolo Graph. Introduza o ID da Conta opcional usado para o nome da secção INI em Vault.ini (ver acima). Clique no botão Procurar superior para escolher a biblioteca SharePoint e no botão Procurar inferior para escolher uma pasta.